Corrección de fallo de seguridad en CPUs Intel en ciernes

-

Algo grande se está moviendo entre bambalinas pero nadie da explicaciones de momento. Se trata de un fallo de seguridad cuyos pormenores se mantienen en secreto hasta que se publiquen los parches pertinentes para Linux y Windows.

Seguir leyendo...

-

Espero que aclaren más esto y a ver en qué tareas se notará la merma de rendimiento.

En el lado positivo decir que por lo menos Intel se ha movido, porque en cuanto a seguridad es peor un bug que no ha salido a la luz o que incluso pudiera descubrir algún grupo, ente u organización sin notificarlo al fabricante, que uno que se hace público. Es parecido al típico caso de un usuario que se preocupa porque ha saltado su antivirus y hay que decirle que lo peligroso es que no salte y el usuario no se entere.

-

Ya... Pero si un error del fabricante le quita un 30%... Lo suyo es que lo revisen y lo cambien. Pero si pierde rendimiento... Que nos lo devuelvan, que no son baratos los procesadores.

-

El tema es que si es cosa de las instrucciones VT-x como comentaba Cobito fuera del foro, o como sospechan en uno de los enlaces que ha puesto, la bajada de rendimiento afectará solo al apartado de virtualización (ya de por sí muy grave) o para cualquier tarea general?.

-

Esa es una buena observación, @Yorus. Si es un problema con el mapeo de memoria del hypervisor y además han dicho que no afecta a AMD, probablemente el parche no afecte al común de los mortales (que no usen máquinas virtuales).

Ahora eso si, Intel va a tener un gran problema cuando tenga que responder ante gigantes como Amazon y compañía que se basan en sus micros para ofrecer maquinas virtuales en la nube.

-

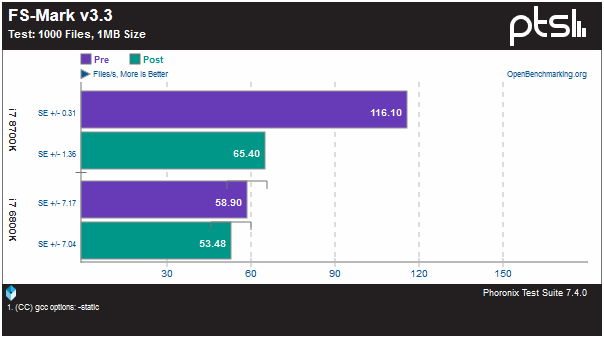

Michael Larabel ha publicado en su Phoronix unas pruebas con algunas conclusiones interesantes. El parche sí afecta al rendimiento en cualquier tarea (incluso fuera de la virtualización). El impacto depende de la interacción que tenga el proceso con el kernel ya que el parche opera precisamente para evitar que los procesos tengan acceso a los rangos del mapa del kernel.

En el movimento de archivos por ejemplo, la diferencia llega a ser brutal dependiento del modelo:

La codificación de video no se ve afectada aunque los sistemas de gestión de base de datos (Redis por ejemplo) o la compilación sí que tienen una pequeña penalización.

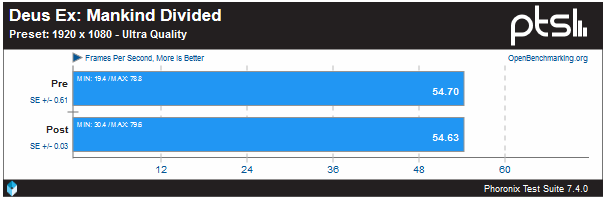

Los jugones aparentemente no tienen por qué preocuparse (desde un Core i7 8700K con Radeon RX Vega 64):

Así que la acción a nivel de usuario que parece penalizar más el rendimiento son las operaciones de entrada y salida de un dispositivo de almacenamiento. Probablemete en SSDs el tema sea especialmente sangrante.

-

Según comentan además el parche se aplica por defecto al menos en Linux, independientemente de que tengamos un Intel o un AMD, por lo que los usuarios de AMD pueden sufrir también esa perdida de rendimiento como daño colateral.

-

ARM64 también ha caido así que el tema se extiende a teléfonos inteligentes, tabletas y cacharros del ramo. O visto desde otra óptica: desde hoy hay millones de dispositivos Android sin soporte con un fallo presumiblemente grave de seguridad.

-

Intel ha publicado una lista de modelos afectados.

En Tom´s Hardware han publicado una explicación de las vulnerabilidades (Meltdown y Spectre). Meltdown en principio es una vulnerabilidad que no tiene por qué afectar a los usuarios domésticos. Su peligro reside en la posibilidad que tiene un usuario de una máquina virtual en acceder a los datos de la memoria de otra máquina virtual. Esto en granjas de servidores que ofrecen servicios virtualizados se traduce en que cualquiera podría acceder a datos como contraseñas residentes en memoria de cualquier máquina virtual corriendo en esa misma máquina física.

Spectre es un problema diferente que sí afecta a los procesadores AMD. Para este fallo de seguridad no hay solución por software y seguirá estando ahí hasta que los fabricantes vendan CPUs con el bug corregido. Pero es muy difícil de explotar porque la forma de llevarlo a cabo varía mucho de modelo a modelo.

Desde el punto de vista de la nomenclatura, ¿creéis que ha llegado el fin de la era Core (i3, i5, i7...)?

Hello! It looks like you're interested in this conversation, but you don't have an account yet.

Getting fed up of having to scroll through the same posts each visit? When you register for an account, you'll always come back to exactly where you were before, and choose to be notified of new replies (either via email, or push notification). You'll also be able to save bookmarks and upvote posts to show your appreciation to other community members.

With your input, this post could be even better 💗

Registrarse Conectarse